因为键盘记录工具的监视,你的个人资料正面临危险。本文为此支招,让我们成功锁定这种可恶的寄生虫。

数据窃贼利用键盘记录工具记录你在电脑中的敲键信息,这种情形大有愈演愈烈之势。根据Security firm Idefense的一项研究,这类软件的传播增长幅度非常之大,去年竟增长65%。安装这些软件,目的主要是悄悄地访问用户的敏感信息。例如,根据Webroot(www.webroot.com )的间谍软件报告,在排名前10的间谍软件工具中,键盘记录工具列名第二。该软件并不是防黑客的工具,然而,令人诧异的是,它竟然在www.bazingtoos.com(该公司的同一个网页上,还销售反间谍软件套装,这同样具有讽刺意味)被公开而合法地销售。这种软件宣称是一种可协助你追查谁在使用你的电脑的工具。

查出键盘记录工具

如果想要追查键盘记录软件,通常需要你会使用专业工具—仅使用Windows自带的程序通常会无功而返,因为,这些键盘记录工具隐藏了起来,他们不会在任务管理器或浏览器中显示。Windows Msconfig工具也无法显示出那些自启动的任务(Autostart entries)。正如我们进行的一次测试表明的那样,如果使用病毒和间谍软件扫描工具,你的胜算或许更大。如果你想要寻求保护,避免遭到键盘记录工具所留下的恶意软件(malware)的攻击, 那么就更有必要使用扫描工具。使用扫描软件和最新的签名文件,通常就能检测出那些恶意软件。而Spybot Search & Destroy免费软件就能立即锁定Perfect Keylogger工具,并在下次启动时将它干掉。

Perfect Keyloger既记录键盘输入信息,又记录剪切板内容。

另外一个工具,Anti-Keylogger(www.myplanetsoft.com/free/index.php ),虽然是免费的,而且只有50KB的大小,但是也能追查到Perfect Keylogger工具。测试表明,McAfee, Kaspersky和Antivir提供的防病毒软件也能不费多大气力就揪出Perfect Keylogger工具。

然而,内核级的键盘记录工具,如Elite Keylogger,则和上述键盘工具不属于同一阵营。因为这种键盘记录工具通常就象驱动器一样静静地启动,因此根本就不显示任何telltale的签名进程(process signatures)。你会发现,即使是Taskinfo 6.2这类进程和任务管理器都无法给出任何可疑进程的迹象。在实验中,我们发现,就连Spybot和Ad-Adware这两种声誉极好的反间谍软件在Elite工具出现之时都无法为我们给出警报。简而言之,Elite Keylogge工具在抵制对其进行的所有查杀行动中,十分顽固、“成功”。而上述反键盘记录工具也无法阻止Elite工具持续收集用户资料。

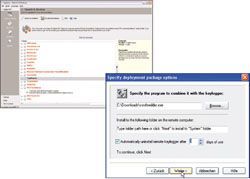

知名反病毒和间谍软件程序常常无法检测出键盘记录工具,因而无法将其列为恶意程序(上图)。利用简单工具,键盘记录工具就能藏匿于标准程序之中(下图)。

担心各自电脑安全和隐私的任何人都有理由想知道为什么会是这样?为什么如此多的备受推崇的知名安全软件套装都无法追查识别出这样的潜在威胁呢?

商业现实

答案就在于,那些通常通过病毒或木马传播的黑客产品,往往也能用反病毒产品来加以查杀,而键盘记录工具则不一样,它们则存在于电脑生态环境中的另外一个部分之中, 而这部分可以算是某种“受保护的物种”。

换言之,有些安全和反病毒产品生产商害怕键盘记录软件生产商对他们提供法律诉讼,因此就没有将他们的产品报告为恶意软件(malware)。这部分要归因为这样一个事实:相对于只会用在恶意使用环境中的病毒和木马来说,键盘记录工具在出售时却宣称他们能帮你起到监视作用,看你的爱人、小孩或员工都用电脑做了什么。用这种方式来暗中监视别人的行为可能并不符合伦理道德,但,在世界上很多地方,这完全合法。因此,如果要将这些键盘记录工具贴上恶意软件的标签,这就让反间谍软件和反病毒开发人员处于尴尬的境地。

因此,如果你真的要确信你的电脑很干净,而且没被监视,你就不能依赖常规安全工具。相反,你需要采用更专业的技术手段。

工作原理

在设法如何清除这些恶意软件之前,了解一点这些程序的工作原理将使你受益匪浅。从技术层面来看,键盘记录工具就是要设法获取并记录键盘输入信息。你在键盘上敲出的每一个符号信息都将被获取并保存起来,而通常你都无法发现这些被获取的资料。键盘记录工具既包括软件记录工具,又包括硬件记录工具。硬件记录工具是键盘和电脑之间安插的实物设备。

软件记录工具通常都会钩进(hook)低层级系统,伪装成设备驱动器,拦截系统指令,因而能够访问键盘输入的任何信息。利用网站中下拉菜单(dropdown forms)或屏幕键盘(on-screen keyboards),这些工具甚至还能获取显示器屏幕及鼠标移动轨迹,从而使系统安全防护的努力崩溃于无形。而且,他们可能藏身于看上去很清白的软件中。

硬件记录

即使多数键盘记录工具都基于软件,这也是多数电脑用户碰到的,但还是要记住:以不到40英镑的价钱,就可以买到任何安全程序也无法检测出来的硬件键盘记录工具。安装极为容易:只要将键盘记录工具置于电脑PS/2端口和键盘插口之间即可。在最佳情形中,这就能让你获取超过25万次的击键信息。使用随硬件提供的键盘记录阅读软件从键盘记录工具中导出数据同样简单。

不到40英镑的价格就能买到硬件键盘记录工具,除开个人亲自检查机身之外 ,任何程序都无法检测出该工具。

唯一能够防止这种键盘记录工具如此做恶的方法就是检查电脑机身及其连接。即使用软件将PS/2端口锁住,通过USB端口将键盘连接起来,难以让人察觉的USB键盘记录工具也可能已连入电脑。而更让人难以检测出来的是内置于键盘内部的工具—这对于烙铁使用熟练的人来说并不是什么大难题。教你一招,如果想要电脑键盘绝对安全,在键盘背部的螺丝钉头上点上一滴指甲油,如此一来,任何篡改就一目了然了。

如果你的确担心电脑安全,那么无线键盘则给你带来了又一个潜在的问题。 不错,红外无线传输键盘需要的电量很低,而且信号在几米之外就会中断,但尽管如此,要拦截信号还是颇为容易。那种在27MHz环境下运行的享有盛名的无线键盘带来的风险则大得多,因为这种无线键盘可在最大半径为30米的范围内传输数据。借助修改过的无线键盘和CB radio(译者注,为Citizen band radio之缩写,民用对讲通讯设备),就可读取、记录所有信息。在2.4GHz环境中运行的蓝牙无线键盘,通常则更为安全,要想拦截资料,则要付出多得多的努力,这得归功于其采用的调频流程(frequency-hopping process)。然而,你也应谨慎行事,确保只在激活认证和加密的状态下使用这种键盘。

软件记录

对付软件键盘记录工具的一个最为有效的程序是我国生产的通用anti-rookit工具,叫做冰刃(Icesword)(访问http://pjf.blogone.net) ,该程序有英文界面。虽然该程序才700KB的大小,被被IT专家广为推崇,被视为是最好的rootkit(译者注,一种病毒常采用的技术)检测工具之一。该工具不仅仅指出隐藏的进程,而且能识别出Windows内核发生的变化,使通常被rootkits用做藏身之地的系统服务描述符表(SSDT, System Service Descriptor Table)的篡改无遁身之处。

然而,你应留心谨慎。由于冰刃工具本身并不会创建备份,所以用该工具执行的指令无法撤消,因此,在试图清除隐藏进程、注册表条目或驱动硬盘之前应做好备份。开始工作之前,在另外一个硬盘上或DVD上备份好根分区,或至少备份好注册表,创建系统恢复点。

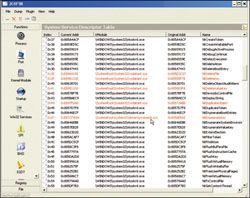

可疑进程将以红标在进程和SSDT窗口显示出来。要识别真正的威胁,你需要全面掌握系统知识,这样才能分清良性和恶性对象。有些对象无法从显示它们的窗口中直接删除,但你可采用能从注册表和文件菜单中激活的内置工具。无论是从注册表还是从文件菜单中激活用户操作起来都不太方便,但这两种途径都能删除受rootkits保护的条目。

冰刃Icesword是查杀键盘记录工具和其他rootkits工具的最有效的程序之一

冰刃Icesword可以红色显示挂钩(hook)—即软件可能截取系统进程的点。由于冰刃Icesword无法分清哪些挂钩属于防火墙,哪些属于恶意程序,因此,你得在网络搜索,找到那些“寄生虫”是什么名字来伪装起来的。举例来说,在测试中,我们发现:vsdata.sys文件属于Zone Alarm Desktop Firewall;另一个可疑文件名为\systemroot\system32\drivers\crusoe2k.sys,没有在Windows Explorer中显示出来。我们用Rootkit Revealer再次进行检查,该工具同样“指控”那个可疑文件。如果你想要执行更为彻底的检测,我们建议你使用Metasploit恶意程序检测工具(http://metasploit.com/research/misc/mwsearch/index.html)。访问www.castlecops.com/t165203-Icesword_Instructions_in_English_Illus-

trated.html,你也可以找到冰刃Icesword使用指导,可一步一步教你如何使用该工具。

消灭“害虫”

一旦你知道了“寄生虫”在哪里,它使用哪些文件,你就能开始展开清除行动,这相对来说较为容易。因为利用了rootkit技术,它们将自己藏匿得十分隐蔽,在电脑运行时唯一可以追查到键盘记录工具的方式就是用冰刃Icesword或类似工具。另外一种方式就是,你可用不含任何间谍软件的干净的CD启动盘启动电脑,然后从硬盘中将键盘记录工具删除。举例来说,你可以用WindowsUltimate Boot CD展开此种清除行动。用冰刃Icesword清除键盘记录工具十分简单:只要激活菜单条目,然后从文件浏览器中找到crusoe2k.sys删除了事。另外一种方式就是,使用冰刃Icesword工具找到那些文件,用CD启动系统后将那些文件手动删除。

在系统重启之后,键盘记录工具应不会还处于活动状态,现在,你可以展开更多后续清除行动,并修复任务,如,定位日志文件等。如果你不知道这些文件的名称,这个过程则可能十分冗长、乏味—有时,唯一要做的事就是在Windows注册表中(通常在子目录system 32中)找到那些体积最大和最近使用的文件,然后尝试将其重命名,待系统再启动后,将它们全部删除。如果你要清除一台陌生电脑的键盘记录工具,可能也没有管理员权限,因此,要清除恶意工具,可能性不大。你要做的,不是花上数个小时去尝试把系统弄干净,最有可能的胜算可能是假定系统已被感染,并避开感染区域工作,如,使用虚拟键盘可让你安全地使用可能已经中招的电脑。

Windows内部配置了这项功能。只要选择“开始”|“运行”然后输入 “OSK”,用鼠标操控的虚拟键盘就会出现在屏幕上。

www.myplanetsoft.com上推出的免费的Mouse Only键盘则更进了一步,所有用鼠标输入的字符信息都用星号隐藏了起来。然而,由于你不能绝对确定键盘记录工具是否利用互联网浏览器中的浏览器辅助对象(BHO, Brower Helper Object)正在持续地生成屏幕截图或截取表格数据(form data),这种手段的有效度值得怀疑。

从另一个方面来看,如果你对所使用的电脑拥有安装权限,那么你几乎可以清除所有键盘记录工具。我们已测试过几种产品,它们甚至能即时使内核级的键盘记录工具瘫痪。这意味着,即使此类间谍软件处于活动状态,也能用Advanced Anti Keylogger(高级反键盘记录工具,60美元,http://logger.net上销售)这类程序将其查杀。安装高级反键盘记录工具之后,电脑将重新启动,内核级的所有工作程序则均被隔离。然后,你可为这些程序设置简单的规则,包括是否让它们运行。

预防胜于治疗

键盘记录工具是最危险的IT威胁之一。无论是疑心重重的合作伙伴、公司雇主,还是那些意欲盗取你的信用卡和网上银行密码的数据窃贼,它们使用该工具来窃取那些毫无察觉的用户的资料已日渐司空见惯。虽然多数享有盛名的病毒或间谍软件检测工具已开始纳入检测键盘记录工具的功能,但仍然无法提供防护键盘记录工具所需的足够保护措施。将他们铲除的唯一办法就是使用高级的anti-rookit工具。

为了阻止他人在你的电脑上安装键盘记录工具,你应该管理好电脑访问权限,如,采取安全的BIOS密码,并定期检查是否存在硬件键盘记录工具。专业桌面防火墙,如Zone Alarm Pro,在防止键盘记录工具数据方面不成问题,但它并不能提供完美的防护方案,因为最高级的键盘记录工具仍然能传送其数据资料。

Mac和Linux keyloggers

Linux发布的Tinfoll类工具旨在协助用户保护电脑数据

如果你认为运行Mac OS X或Linux这类操作系统能防止键盘记录工具之害,那么你想错了。具备键盘记录功能的病毒和木马在这些操作系统平台中也日益普遍。然而,它们在这些系统中的传播范围要小得多,而且,Linux推出的Tinfoil(http://tinfoilhat.shmoo.com )这类程序也让数据窃贼在使你的电脑中招方面倍感困难。

应对键盘记录工具的六个步骤

如果键盘记录工具已悄然潜入你的系统,这并不是世界末日。以下策略可以帮你解决该问题。

第一步,做最坏打算—认为你的系统已完全为内核级的键盘记录工具所监视。为受感染的硬盘做一个映射。

第二步,分别用Spybot、Rootkit、Rootkit Revealer和Icesword先后扫描检测系统,追查数据窃贼。然后终止其进程并安全地将其日志文件删除。

第三步,如果你不确定你是否成功删除了所有文件,也不想忽视之前检测行动导致的损害程度,那么将硬盘格式化,再重装操作系统,更改所有密码。

第四步,确保你是拥有安全访问电脑权限的唯一用户。结合smartcard或USB Token与加密启动分区专门配合使用。

第五步,如果这不太奏效,你可用反键盘记录程序(Anti-Elite Keylogger, Advanced Anti Keylogger)保障你的系统安全;使用Processguard这类工具(www.diamondcs.com.au ),则系统的安全更有保障,因为该工具是基于行为的,可阻止所有主动篡改系统结构的进程和程序。

第六步,如果因为技术和组织方面的原因,你无法执行上述这些保护性措施,那么你不应信任装有任何资料的的电脑,这些资料一旦被非法使用,将给你个人造成损失。

| Word教程网 | Excel教程网 | Dreamweaver教程网 | Fireworks教程网 | PPT教程网 | FLASH教程网 | PS教程网 |

| HTML教程网 | DIV CSS教程网 | FLASH AS教程网 | ACCESS教程网 | SQL SERVER教程网 | C语言教程网 | JAVASCRIPT教程网 |

| ASP教程网 | ASP.NET教程网 | CorelDraw教程网 |

QQ:2693987339(点击联系)购买教程光盘

QQ:2693987339(点击联系)购买教程光盘